2025年APT事件統計分析報告

Author

Security Research Director

Jacky Hsieh

有組織、有計劃性的APT攻擊在台灣不斷發生,於2025年中芯數據MDR團隊就抓獲742筆的APT事件。這些事件都有一個特性,就是攻擊者能繞過縱深防禦的資安架構,一路從最外層防火牆、WAF到防毒軟體等各種資安防護設備。在資安人員難以發現或確認的情況下,竊取單位的機敏資料、加密設備,進而發展成新聞上看到造成重大損害的事件。

本文將整體解析2025的資安事件,統整出產業受害情形、事件種類,以共同防範日益嚴重的APT攻擊事件。

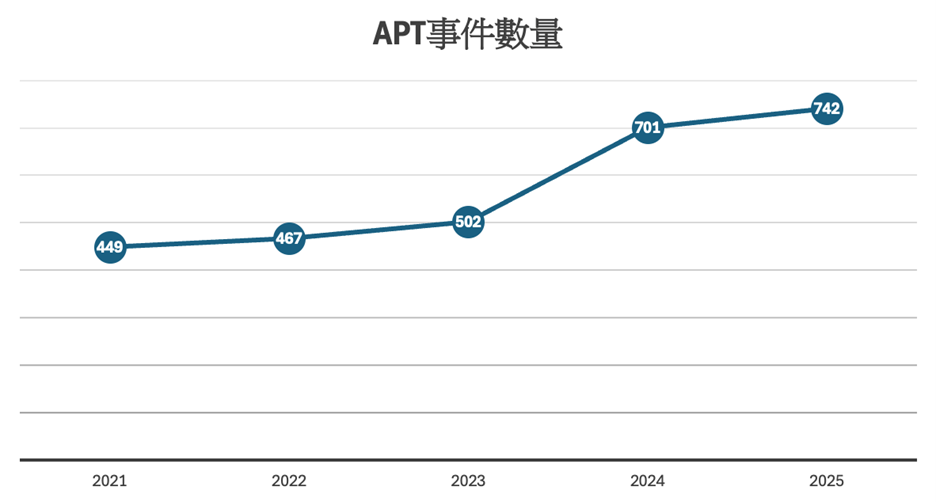

【APT數量趨勢】

如上圖,近5年CoreCloud處理的APT事件量持續增加。對比前三年,近兩年的事件量更是顯著增多,顯示台灣各單位承受APT攻擊之壓力持續上升。

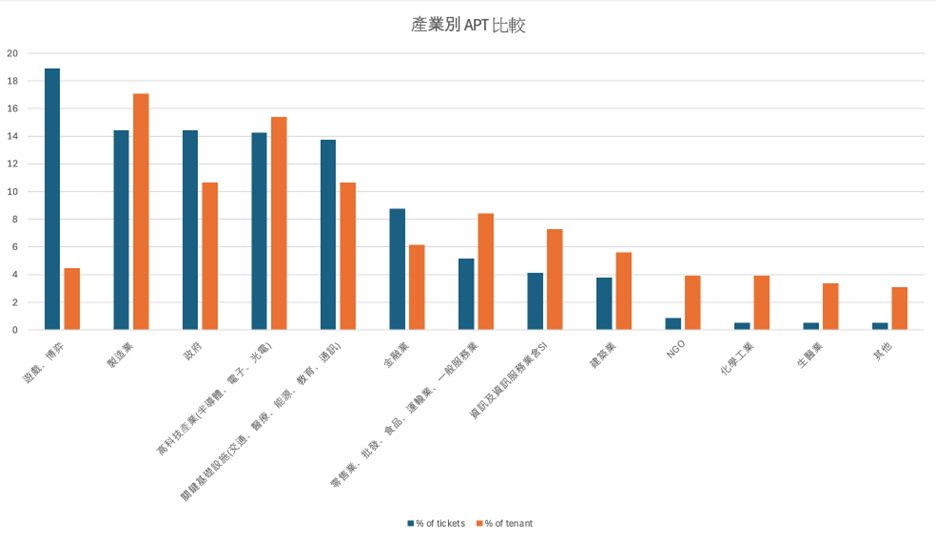

【各產業受害情形】

為了確認各產業是否都遭受如此嚴重的威脅,我們試著將APT攻擊照不同產業別分類比較,圖中藍色代表該產業的APT事件佔總數的百分比;橘色代表該產業單位數佔總數的百分比,故上圖可以總結得以下結論:

- 藍色 > 橘色,當比例相差越大意味相對少的客戶數卻遭遇大量APT事件,可解釋為相對較易遭攻破或是駭客較有興趣攻擊的產業。

- 橘色 > 藍色,意味相對較多的客戶數卻有較少的APT攻擊。

- 遊戲業為最明顯藍色 > 橘色的產業。此類產業因提供服務方式及較未有明確資安規範,且攻擊成功後並常伴隨巨大利益,因此成為駭客攻擊主力對象。

- 居次的製造業與第四的高科技產業,遭受之APT攻擊數量雖多,卻均是橘色大於藍色的情形,推斷該產業為駭客目標,但這兩個產業整體資安意識相對較高,因此APT攻擊總數也較多。

- 而位列第三的政府單位、第五的關鍵基礎設施及第六的金融業,則是除了博弈業外,較明顯藍色大於橘色之產業,且發生事件之數量亦多,代表這些單位是駭客組織攻擊的重點產業。考量到我國所處之國際政治局勢,顯示此類關鍵重要設施正承受嚴峻之駭客攻擊壓力。

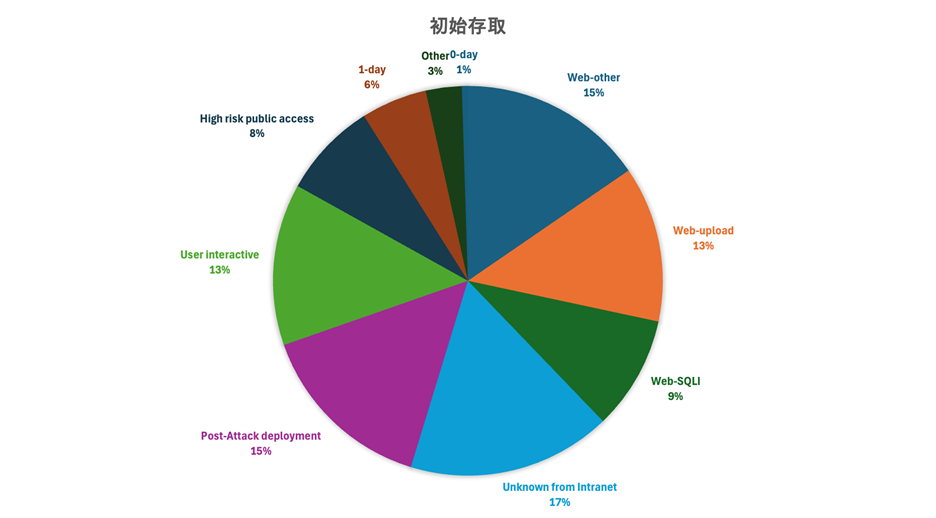

【初始存取手法分析】

總計這些APT攻擊,由初始存取手法進行分類,可以得出:

- Web: 從對外網頁服務作為初始進入點之比例最高,包含常見的上傳漏洞13%、SQL Injection 9%及其他各式網頁漏洞15%,共約4成。

- Unknown from Intranet: 內部未安裝Agent之主機、VPN、防火牆等遭攻擊後橫向入侵至有安裝CoreCloud Agent的機器均屬此類。常見情況為客戶因預算等考量,而無法將全部端點佈上Agent進行保護。使得有安裝的機器遭攻擊時,僅能知道來源是內部某台設備,但無法確切知道攻擊來源IP是何種設備,又是如何遭受攻擊的。

- Post-Attack deployment: 此情形為客戶安裝Agent後才發現已遭攻擊許久;又或是已知遭攻擊後委託CoreCloud團隊進行事件處理,均屬此類。

- User interactive: 此類為網路釣魚等所有透過使用者互動導致之攻擊。

- High risk public access: 此類為一些諸如RDP、WinRM、SSH等服務直接暴露在外網,遭攻擊者透過暴力破解、外洩之帳號密碼直接登入進行攻擊,此情形常見於資安規範較鬆散之單位。

- 1-day: 單位因未即時更新導致遭攻擊者透過已知漏洞進行攻擊。唯因有些單位並未提供相關諸如access log等資訊予CoreCloud團隊,故許多無法確認是否為遭受1-day進行攻擊的情況,則會依據觀測到的攻擊手法之不同遭分類至Web、User interactive等區而未分類至此項。

- 0-day: 單位遭受0-day漏洞攻擊,包含已被通報但尚未有安全更新的漏洞和未被通報的漏洞;但和1-day一樣,如有因欠缺相關Log以致無法確認的情況,則會依據觀測到的攻擊手法之不同而歸類於其他分類。

- Other: 其他諸如因網路或設備有特殊狀況,導致Agent無法正常運行,以致無法確認來源而無法分類的項目。

【偵測階段分析】

接著是以MITRE ATT&CK框架針對這些事件的攻擊偵測階段進行分析。

| 偵測階段 | 比例(%) |

|---|---|

| Initial Access / Execution | 59.56 |

| None | 15.85 |

| Other | 24.59 |

綜觀CoreCloud處理的APT攻擊中,有約6成之事件CoreCloud MTH機制可以在事件發生之前兩個階段(Initial Access和Execution)便即時偵測,有效於事件最初期便偵測發現以利客戶快速處理APT事件,並將損害及對用戶的干擾降到最低。

而None分類是CoreCloud Agent於事件發生後才被安裝,故此時攻擊者可能已做完各式攻擊步驟,因此難以界定偵測階段。此類情形則有約16%,與前大項之”Post-Attack deployment”比例吻合。最後於其他階段才成功偵測的有約24%,細看此類情況,可以發現此類情況多屬攻擊者從未知來源的內網獲取得權限後,橫向入侵至有安裝CoreCloud Agent之端點;或是攻擊者從外網直接透過RDP、SSH等暴力猜測到密碼後直接以高權限帳號登入進行後續攻擊。此數值與前大項之”Unknown from Intranet”和”High risk public access”兩項數字相加亦幾乎吻合。

由此可知,若使用者能完整部署CoreCloud Agent並有適當之資安規範避免遭從外網直接透過SSH、RDP等方式登入內部主機,再配合CoreCloud MTH機制,便可以有效於攻擊初期階段即偵測攻擊者行為並即時進行處置。

【入侵指標 IoC 分析】

統計整體資安事件時,其中有54.72%的事件,攻擊者有成功繞過防護植入惡意程式。

| 類型 | 比例(%) |

|---|---|

| DLL Side-Loading | 19.09 |

| 合法程式濫用 | 14.55 |

| Rootkit / Driver | 6.36 |

| 其他 | 59.97 |

而在這些成功植入的惡意程式中,有大約19%是透過DLL Side-Loading手法,以正常程式載入惡意DLL檔來進行攻擊;有大約14.55%則是透過濫用正常軟體來當作常駐控制手段,例如SoftEther VPN、Anydesk等;另有大約6.36%則是提權至核心(kernel)層級,使用BYOVD、Rootkit等進行攻擊、常駐;其餘多是透過客製化編寫、重新編譯、上混淆等方式來產生沒有情資的惡意程式以進行攻擊,共計59.97%。

在中繼站(C&C)方面,有大約20%是透過濫用例如Microsoft Dev Tunnels、GitHub等正常服務來繞過資安設備;另有大約20%使用CDN服務掩蓋中繼站真實地址。這些手法都會使中繼站流量指向受信任的雲端服務供應商網域、IP地址,導致一般資安設備與資安人員無法準確辨識,或是因擔心影響一般使用、甚至影響商業運作而不敢封鎖流量,造成傳統以IoC為基礎的偵測、阻擋機制近乎失效。

值得注意的是,我們還發現另有大約12%的攻擊為了專門針對台灣單位,會特地準備台灣IP,甚至是 .tw 結尾的網域來當作中繼站,以突破封鎖國外IP的防護策略,顯現攻擊者之針對性。

由上惡意程式與中繼站之分析,可以看到攻擊者透過大量正常程式、正常服務來隱藏其惡意行為;也可以發現攻擊者為了方便進行攻擊,會針對不同單位客製化開發不同的惡意程式、設計不同的中繼站等,再再凸顯傳統以IoC為基底的防禦機制在APT團體面前已形同虛設。如何更精確地找出惡意行為、發現沒有情資的惡意程式、主動定位披著合法外皮的惡意中繼站,才是真正能與APT團體一搏的必要能力。

-

客戶案例

- 2025年APT事件統計分析報告

- Apex One 零日漏洞持續遭利用,中芯數據 MTH 服務驗證超前防禦

- 建立防駭獨門法寶 – Detection Engineering

- CrazyHunter 實戰錄

- 淺談濫用微軟服務的APT攻擊手法

- 中芯數據觀察到GIS系統已成特定組織鎖定的攻擊目標

- 資安人觀點:交通部聯手中芯數據,打造資安防護網

- 零日漏洞不斷爆發,難道只要更新就會安全?

- 中芯數據精準防禦APT攻擊、由供應鏈展開的內網入侵

- 中芯數據發現APT41駭客春節期間出手蓄謀已久的新一波攻擊

- 中秋、雙十連假期間多家單位遭受攻擊,來源皆鎖定大型服務供應商,中芯數據全年無休進行阻擋供應鏈攻擊

- 中芯數據零誤判完全防守微軟Exchange零日漏洞攻擊

- 多家醫療單位遭受攻擊 中芯數據以獨家IIH技術全面防守

- 供應鏈攻擊鎖定大型服務供應商 中芯數據第一時間即時阻斷

- 嘉義市政府打造縱深防禦架構 強化端點防護能力對抗惡意威脅

- 三軍總醫院藉助中芯數據,精準挖掘難 被察覺的威脅

- 交通部連續兩年引進中芯數據服務 為全力保護國家資料安全

- 料敵機先!嘉義縣財政稅務局 部署中芯數據 IPaaS,不讓駭客染指民眾財產資料

- 高雄市政府全力防堵 APT 運用中芯數據意圖威脅即時鑑識服務 , 強化整體防護力